Zmiany bezpieczeństwa

Jak w

temacie. Bardzo ważna kwestia bo przecież nie chcemy, aby nasz PC stał się

zombie w botnecie!

Zanim jednak

wprowadzicie zmiany do rejestru proszę o przyjrzenie się tym usługom (bo

właśnie nimi się teraz zajmiemy) – być może któraś z nich jest/będzie

wykorzystywana przez Was (w krytycznych może to być np. Pulpit zdalny).

Jednak w

większości wypadków usługi poniższe (krytyczne i dodatkowe) będą zagrażać

bezpieczeństwu lub też okażą się co najmniej zbędne.

A więc do

dzieła.

1. Krytyczne:

- dla XP

- dla Windows 7/8

Podobnie jeżeli chodzi o usługi

dodatkowe lepiej sprawdzić zawartość tego pliku – może się np okazać potrzebne

Zasilanie UPS, SSDP czy Raportowanie błędów.

2. Opcjonalnie:

- XP

- Windows 7/8

Tak jak było to już wcześniej pisane,

należy skopiować odpowiednie teksty w okienku ( w zależności od systemy

operacyjnego XP, 7/8) lub też pobrać gotowe pliki z linków:

Szerzej o usługach: konfiguracja, opis,

zagrożenia, można przeczytać na:

Ja tylko

dodatkowo wyjaśnię Usługę udostępniania w sieci programu Windows Media Player.

Chociaż z pozoru nie groźna to może się okazać, że gdy korzystamy z wirtualnej

sieci (np. Hamachi) to wszystkie podłączone PC będą miały dostęp do biblioteki

multimediów.

Czego nie należy absolutnie robić?

Na pewno uważać

na wszelkiego rodzaju rady w których proponuje się modyfikacje różnych usług

systemowych. Do krytycznych usług należą:

CryptSvc - Usługi kryptograficzne

DcomLaunch - Program uruchamiający proces

serwera DCOM

Dhcp - Klient DHCP

Dnscache - Klient DNS

Eventlog - Dziennik zdarzeń

PlugPlay - Plug and Play

RpcSs - Zdalne wywoływanie procedur

(RPC) !!! NAJWAŻNIEJSZA Z USŁUG !!!

SamSs - Menedżer kont zabezpieczeń

Schedule - Harmonogram zadań

SharedAccess

SwPrv - MS Software Shadow Copy Provider (na 3

- ręcznie)

winmgmt - Instrumentacja zarządzania

Windows - KRYTYCZNA !!!

i muszą być one wszystkie koniecznie włączone!!!

W sieci

krąży wiele różnych porad jak zmodyfikować system. Często jednak porady te

odnoszą się do starszych systemów z rodziny 95/98’ i w najlepszym

wypadku nie powodują absolutnie żadnych zmian. Dlatego radzę podchodzić do tego

sceptycznie – zysk stosunkowo niewielki, a strata ogromna (chociaż właśnie na

wypadek takich sytuacji jak totalny crash systemu, mamy zapasową kopię naszej

partycji).

Jeżeli

jednak ktoś koniecznie chce przetestować skutki różnych modyfikacji to

najlepszym do tego sposobem jest wirtualizacja, a więc zawsze czysty Windows w

środowisku np. Virtuall PC. Na nim to można sprawdzić jak długo się uruchamia

przed i po modyfikacjach oraz czy wszystko działa jak należy.

W przypadku

XP jest jeszcze jedno bardzo ważne ustawienie, które należy dezaktywować (7/8

już to ma).

Należy wyłączyć Autorun.inf poprzez

uruchomienie pliku AutorunDisable.reg.

Należy utworzyć plik tekstowy i skopiować do niego poniższy kod, a następnie po

zapisaniu, zmienić nazwę i rozszerzenie (z *.txt na *.reg), a następnie

kliknąć, potwierdzić chęć dodania w wpisu do rejestru. Jest to b.ważna zmiana bezpieczeństwa uniemożliwiająca

automatyczne uruchomienie szkodliwego programu poprzez dyski wymienne!!! (zwłaszcza pendrive).

Można też użyć gotowego pliku do

ściągnięcia z linku:

(archiwum ZIP) i po rozpakowaniu

kliknąć oraz potwierdzić zgodę na wprowadzenie zmian co spowoduje ich

wprowadzenie do rejestru.

UWAGA do AutorunDisable.reg!!! – Czasami może się zdarzyć, że będzie

konieczność włączenia ponownie tego ustawienia – wszystko zależy od zawartości

pliku autorun.inf. Zwykle w jego środku jest zapis o: uruchamianym

automatycznie programie, wyświetlanej nazwie i ikonie w Explorerze oraz

ewentualnie menu kontekstowe napędu.

Miałem

jednak taką sytuację, w oprogramowaniu drukarki HP, że autorun.inf był swoistym

plikiem konfiguracyjnym i programem wsadowym – zawierał kilkaset linii poleceń

do wykonywania testów sprzętu i instalacji odpowiedniego oprogramowania

(problem dotyczy wyłącznie płyt CD/DVD oraz ich odpowiedników binarnych [ISO] –

nie dotyczy skompresowanych instalatorów EXE ). W takiej sytuacji niemożliwe

było zainstalowanie oprogramowania, musiałem przywrócić automatyczne

uruchamianie, zrestartować komputer (zmiany są dokonywane po restarcie),

zainstalować sterowniki, ponownie wyłączyć autorun.inf, a później jeszcze jeden

reset.

Zalecam więc

sprawdzanie zawartości pliku autorun.inf (w każdym przypadku) aby sprawdzić

jaki program on uruchamia (najczęściej to setup.exe, autorun.exe, run.exe

start.exe umieszczone w głównym folderze dysku). Najczęściej też pliki te od

zaufanych dostawców oprogramowania mają również podpisy cyfrowe.

Wszystkie powyższe pliki umieść po

użyciu w podfolderze który został utworzony dla wpisów rejestru (archiwum).

W przypadku wszystkich powyższych zmian

bezpieczeństwa zostaną one zaakceptowane przez system po ponownym uruchomieniu

komputera (restarcie), co wykonujemy, a następnie przeprowadzamy backup usług

skryptem VBS na pamiątkę i oczywiście nie zapomnijcie na bieżąco zapisywać co

jest zmieniane!!!

Zmiany funkcjonalności (reg, bat)

Linia komend

w menu kontekstowym plików i folderów (otwiera się zawsze na ścieżce aktualnego

folderu wywołania).

Skopiować

zawartość do pliku PPM – linia komend.reg

(REG), a następnie zmienić na prawidłową ścieżkę dostępu do pliku CMDx.bat – tam gdzie go faktycznie

umieścicie!!!

a poniższy tekst zapisz do pliku CMDx.bat i umieść go w folderze

programów wsadowych (np. c:\DosWin\BAT\ -

por.rozdział 3.1)

lub użyć

linku do pobrania pliku z oboma plikami w archiwum ZIP:

w którym są

oba pliki – także należy przed użyciem zmodyfikować ścieżkę do pliku CMDx.bat

Menu kontekstowe dla Total Commandera ( w

przypadku Total Commander Ultima Prime menu kontekstowe jest dodawane

automatycznie więc nie dotyczy).

Skopiować

zawartość do pliku PPM – TotalCmd.reg

(REG) i uruchomić:

lub użyć

linku do pobrania pliku:

https://drive.google.com/file/d/0B0CmJSx_djFvQk9FVUdEZ012Q3M/edit?usp=sharingShell Icons – dodaje wyraźną strzałkę w oknie nawigacji, który folder jest aktualnie przeglądany. Jeszcze lepiej jest to widoczne w edytorze rejestru, gdzie zobaczenie otwartego klucza jest prawie niemożliwe.

Skopiować zawartość do pliku Shellicons.reg (REG) i uruchomić:

lub użyć

linku w celu pobrania pliku rejestru:

Zmiany funkcjonalności (ustawienia)

Wyłączyć proces CtfMon.exe -

Zaawansowane usługi tekstowe (dodaje Office – opcja jak go mamy): Panel Sterowania >Opcje regionalne i

językowe > zakładka Języki >Szczegóły > zakładka Zaawansowane

>Wyłącz zaawansowane usługi tekstowe (na ogół to zbędny element, i o ile się z niego nie korzysta to wyłączyć).

Wyłączyć klawisze trwałe i

przełączające (bardzo żenująca opcja Windowsa zwłaszcza dla graczy).

XP: Panel Sterowania>Opcje ułatwień dostępu>zakładka Klawiatura

7: Panel Sterowania>Centrum ułatwień dostępu>Ułatw korzystanie z klawiatury

i

odznaczamy okienka wyboru klawisze

trwałe i klawisze przełączające.

Quick Launch w Windows 7 - MS nie po raz

pierwszy i ostatni (W8 pozbawione Menu Start; w zamian cudowne kafelki) zadecydował,

że to co proste i funkcjonalne musi zepsuć. W ten sposób z Windows 7 zniknął Quick Launch. Zapewne to przeżytek i

nie jest już nikomu potrzebny wg MS. Ma on jednak swoich wielbicieli i jeżeli

jesteś jednym z nich (potrzebny ze względu na przyzwyczajenia i wygodę) to

postępuj według poniższych instrukcji:

- Klikamy prawy przyciskiem myszy na pasku zadań Windows 7 i z menu kontekstowego wybieramy Paski narzędzi, następnie Nowy pasek narzędzi….

- W oknie Folder wklejamy:

- Obok zasobnika pojawi się pasek szybkiego uruchamiania, który musimy jeszcze dostosować.

- W tym celu odblokowujemy pasek naciskając go prawym przyciskiem myszy i odznaczamy opcję Zablokuj pasek zadań.

- Ponownie prawym przyciskiem myszy na pasku szybkiego uruchamiania i w menu kontekstowym odznaczamy opcje Pokaz tekst i Pokaż tytuł.

- Blokujemy ponownie Pasek zadań, a obok zasobnika systemowego ujrzymy zestaw małych ikon służących do uruchamiania dowolnych aplikacji.

Oczywiście w dowolnym momencie możemy dodać

kolejną ikonę do paska za pomocą metody

przeciągnij i upuść (dodają tam swoje skróty także programy instalacyjne – ich

producenci nie pogodzili się ze stratą Quick Launch).

A

jeżeli jesteśmy użytkownikami

przeglądarki Chrome, a z komputera korzysta też kilka osób na jednym koncie,

warto utworzyć profile oddzielne dla każdego. W takiej sytuacji każdy będzie

miał własne ustawienia dla swojego profilu włącznie z zakładkami, hasłami i

synchronizacją. Chrome jednak samo w sobie nie ma narzędzia do przełączania

profili, a tylko do otwierania profilu (w nowym oknie przeglądarki).

A

jeżeli jesteśmy użytkownikami

przeglądarki Chrome, a z komputera korzysta też kilka osób na jednym koncie,

warto utworzyć profile oddzielne dla każdego. W takiej sytuacji każdy będzie

miał własne ustawienia dla swojego profilu włącznie z zakładkami, hasłami i

synchronizacją. Chrome jednak samo w sobie nie ma narzędzia do przełączania

profili, a tylko do otwierania profilu (w nowym oknie przeglądarki).

Jeżeli

jesteśmy zatem zainteresowani otwieraniem od razu konkretnego profilu to można

to uczynić na dwa sposoby:

1. Tradycyjnie - to tworzenie skrótów oddzielnych dla każdego (lub wybranego)

użytkownika.

Lewy

przycisk myszy na Postać (obrazek) przy nowej karcie, najechać na wybrany

Profil wybrać Edytuj. Rozwinie się nowe okno, można jeszcze zmienić nazwę i

obrazek, a następnie nacisnąć: Utwórz

skrót na pulpicie. W przypadku gdy konta jeszcze nie ma to j.w. ale wybrać Nowy użytkownik i po zmianie nazwy i

ikonki nacisnąć Utwórz.

1a. Skrót ręcznie - (foto powyżej) --profile-directory="Default" zastępujemy "Default" np. "Profile 1" lub "Profile 2", "Profile 3"..

tak że cała linia poleceń Element docelowy wygląda np. następująco:

"C:\Program Files\Google\Chrome\Application\chrome.exe" --profile-directory="Profile 3"

2. Z wykorzystaniem pliku wsadowego - (skopiować do pliku i zapisać pod nazwą)

Chrome Multi Profil.cmd (CMD):

Można też

pobrać gotowy plik z adresu:

https://drive.google.com/file/d/0B0CmJSx_djFvckp1VllJdVNoTDg/edit?usp=sharing

W powyższym

pliku należy przeprowadzić zmiany nazw

profilów – cyfry będą odpowiadały kolejności tworzenia profilów. Następnie

należy plik umieścić w naszym folderze na programy wsadowe, utworzyć do niego skrót

(Alt + LPM i przeciągnąć obok), zmodyfikować skrót wg upodobań (nowa ikona –

chrome.exe ma jeszcze jedną żółtobrązową, wielkość okna i czcionki oraz

położenie i kolory), tak utworzony skrót umieścić w Quick Launch, Menu Start, na

Pulpicie wg potrzeby.

* * * * * * *

Dodatki do programów

Na koniec

pozostały jeszcze dodatki do dwóch ciekawych programów (mam nadzieję, że je

zainstalowaliście, gdyż są mało wymagające, a pożyteczne), a mianowicie: Rainlendar2

i Rainmeter.

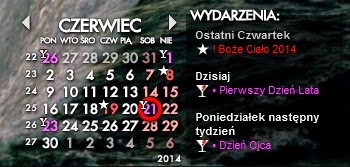

.jpg) Pierwszy (Rainlendar2) to coś

więcej niż kalendarz. To mały, lekki i elastyczny mini PIM (Personal Information Manager - Zarządca informacji osobistej).

Pierwszy (Rainlendar2) to coś

więcej niż kalendarz. To mały, lekki i elastyczny mini PIM (Personal Information Manager - Zarządca informacji osobistej).

W poniższym linku do pobrania kalendarze (święta robocze, wolne, Wielkanocne i

powiązane z nimi ruchome 2014-2013, ważne dni) stworzone przeze mnie

(kalendarze to nie skórki tylko zestaw wydarzeń lub przypomnień jaki ma być

wyświetlany na skórce i w powiadomieniach).

APP Rainlendar2 [iCalendar]:

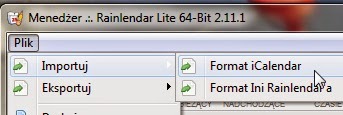

.jpg) Nie należy

tych plików tak po prostu klikać, gdyż spowoduje to uruchomienie np. Outlooka,

albo innego PIM’a. Oczywiście można to zrobić z rozmysłem, bo tego rodzaju dane

też się w nich przydają. Są one w formacie ICS,

więc aby wprowadzić je do programu

Rainlendar2, należy postępować według poniższej instrukcji.:

Nie należy

tych plików tak po prostu klikać, gdyż spowoduje to uruchomienie np. Outlooka,

albo innego PIM’a. Oczywiście można to zrobić z rozmysłem, bo tego rodzaju dane

też się w nich przydają. Są one w formacie ICS,

więc aby wprowadzić je do programu

Rainlendar2, należy postępować według poniższej instrukcji.:- Otworzyć Menadżer… (PPM w zasobniku na ikonę Rainlendar2)

- W jego oknie na menu Plik>Importuj>Format iCalendar

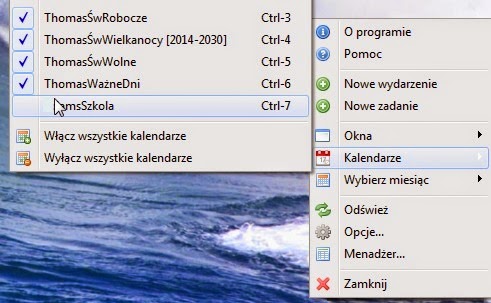

- Sprawdzić czy kalendarze są wprowadzone i zaznaczone do wyświetlania (PPM w zasobniku na ikonę Rainlendar2>Kalendarze)

.jpg)

Dla wygody

można tymczasowo (może i na stałe) wystawić gadżet Lista kalendarzy na Pulpit: PPM w zasobniku na ikonę Rainlendar2>Okna>Lista

kalendarzy

Informacje i

wydarzenia, które zawarte są w dostarczonych przeze mnie kalendarzach są jasno

opisane i w łatwy sposób podlegają zmianie (dodawaniu, usuwaniu, edycji).

Warto też poświęcić

trochę czasu i stworzyć swój własny kalendarz PRV z prywatnymi datami:

urodziny, imieniny ciotek, wujków, braci, synów…. rocznice… itp. (dla wygody i

przejrzystości na tym etapie najwygodniej jest wyłączyć wszystkie inne

kalendarze i dopiero po pełnej konfiguracji, sprawdzeniu i eksporcie do iCalendar

czyli backupie, przywrócenie wyświetlania wszystkich.

Drugi program (Rainmeter) to z kolei coś więcej niż trefne gadżety

Windows. To w pełni konfigurowalny program, którego zadaniem jest

wyświetlanie na Pulpicie w małych i eleganckich okienkach informacji o

aktualnym obciążeniu PC w różnych kategoriach. Umożliwia również pokaz slajdów,

sterowanie odtwarzaczem, wyświetlanie zegara, pogody, kalendarza, uruchamiania

aplikacji z wygodnego menu (trzeba je skonfigurować). W przeciwieństwie do

niebezpiecznych gadżetów Windows posługuje się otwartym kodem (w plikach

tekstowych INI) co pozwala na prześledzenie wykonywanych operacji.

W poniższym

linku znajduje się sześć zmodyfikowanych skórek: ABP, Cobolt, Gnometer, Ilustro, Razor, ForceXtended.

APP Rainmeter [skins]:

Dokonane w

nich zmiany polegały między innymi na częściowym spolszczeniu, zwiększeniu

monitorowanych dysków do 6, niekiedy dodaniu monitorowania SWAP. Dokładne

zmiany można uzyskać poprzez porównanie plików konfiguracyjnych (INI) oryginału

(plik RMSKIN można otworzyć WinRarem wypakować i porównać oryginał z modem

programem WinMerge). Można też zainstalować obie wersje skórek i porównywać ich

funkcjonalność na pulpicie i w razie potrzeby tylko selektywnie zmienić

ustawienia poszczególnych gadżetów, kopiując odpowiedni plik INI z jednej

skórki do drugiej (w analogicznym podfolderze; skórki są umieszczane po

instalacji w:

7/8 - C:\Users\Użytkownik\Documents\Rainmeter\Skins

XP - C:\Documents and

Settings\Użytkownik\Documents\Rainmeter\Skins)

* * * * * * *

W rozdziale 3.1 pisałem o utworzeniu folderu na skróty z podziałem na funkcje – ważne aby był ogólnodostępny np.

C:\Documents and Settings\All Users\Paski skrótów\

- skróty można, należy podzielić według funkcjonalności i umieszczać w osobnych podfolderach, które będą osobnymi paskami narzędzi

- paskiem narzędzi może być też folder do którego skopiujemy skróty do naszych różnych folderów z których często korzystamy, a które są np. głęboko w drzewie katalogów

- aby utworzyć pasek narzędzi, chwytamy folder myszką i przesuwamy do krawędzi ekranu – spowoduje to jego zakotwiczenie

- paski narzędzi można umieszczać po kilka na jednym boku ekranu w różnych konfiguracjach: jeden może pokazywać np. wszystkie skróty – duże ikony, a drugi małe i część, a resztę z rozwijanego menu jak w Quick Launchu

- chcąc dodać kolejny pasek na tej samej krawędzi ekranu, chwytamy folder i przesuwamy na początek paska (gdzie jego tytuł, albo są pionowe kropki)

- jeżeli w dobre miejsce upuścimy folder to nie zakotwiczy się tam, tylko po przeciwnej stronie otworzy się nowy pasek narzędzi, który należy skonfigurować

.jpg)

Niestety

posiadacze Windows 7&Up muszą zadowolić się czymś w rodzaju RocketDock

czy ObjectDock, a wymagającym polecam płatny Stardock ObjectDock Plus za 10$.

* * * * * * *

Dla posiadaczy Windows 7 & 8 będących

równocześnie pasjonatami ustawień mam też ciekawy bajer w postaci Tryb boski Windows 7. Jest to specjalny

folder, w którym zgromadzone są wszystkie ustawienia Windowsa z podziałem na

grupy.

Tryb Boski Windows, tworzy się w następujący sposób:

- Utwórz folder w dowolnym miejscu

- Nadaj mu nazwę początkową np. ! Tryb Boski Win7

- Za początkową nazwą wklej ten ciąg znaków (wszystkie: z kropką, klamrami i jedną spacją na początku): .{ED7BA470-8E54-465E-825C-99712043E01C}

- Gdy wszystko będzie OK to folder sam zmieni ikonę i już możesz mieć Windowsa pod kontrolą.

* * * * * * *

Dla

wszystkich natomiast (to już naprawdę koniec po raz 4 he,he..) w poniższym linku, znajdują się skróty do programów,

ustawień systemowych (w dwóch folderach: dla XP i 7/8).

Skróty programów sys:

I to by było

na tyle ….

dzisiaj ;-)

cytując za klasykiem

mniemanologii stosowanej prof. J.T.

Stanisławskim

Następny

tekst będzie poświęcony przygotowaniom do aktywacji Windowsa i pracami

wykończeniowymi na co bardzo zapraszam.

Podsumowanie

- Wprowadzić do rejestru zmiany bezpieczeństwa - wyłączenie niebezpiecznych usług (plik REG)

- Wyłączyć opcjonalne usługi (plik REG) - wskazane

- Wyłączyć Autorun.inf (tylko XP) – zmiana bezpieczeństwa

- Dokonać backupu usług (skryptem : ! Usługi - backup services [thx].vbs), aby mieć rejestr wprowadzonych zmian

- Funkcjonalność - Menu kontekstowe PPM Linia komend

- Funkcjonalność - Menu kontekstowe PPM Total Commander (nie TCUP bo to ma)

- Funkcjonalność - Shell Icons (7/8) - strzałki otwartych folderów w nawigacji

- Wyłączyć proces CtfMon.exe (opcja tylko Office)

- Wyłączyć klawisze trwałe i przełączające

- Funkcjonalność - Przywrócić Quick Launch (Windows 7/8)

- Opcja Chrome - program do uruchamiania określonego profilu przeglądarki Chrome

- Dodać nowe kalendarze do Rainlendar2

- Dodać poprawione skórki do Rainmeter

- Funkcjonalność - (opcja tylko XP) utworzyć paski narzędzi z przygotowanych skrótów na krawędziach ekranu

.jpg)

.jpg)

.jpg)

.jpg)

.jpg)

.jpg)

.jpg)

.jpg)

.jpg)

.jpg)

.jpg)

.jpg)

.jpg)

.jpg)

.jpg)

.jpg)